La profession des avocats est (de mon point de vue partial) une profession très dynamique. Ils se sont emparés relativement rapidement des outils numérique, parfois en plusieurs étapes (je pense au RPVA, le Réseau Privé Virtuel des Avocats, dont j’ai déjà parlé sur ce blog), et c’est bien entendu le cas sur l’utilisation de l’IA dans les cabinets d’avocats.

Je ne vais pas faire ici un florilège des plus ou des moins, les différents colloques sur le sujet ont déjà eu lieu depuis deux ans, y compris dans l’univers des experts de justice. Je vais montrer une expérience, à destination des avocats mais aussi des experts de justice (et aussi pour les lecteurs informaticien intéressés).

Voici le cadre de mon expérience : c’est l’histoire (fictive et romancée bien sûr) d’un expert judiciaire, désigné dans une affaire, et qui a utilisé une IA pour organiser ses questions, pour faciliter sa réflexion et pour organiser l’ordre du jour de ses différentes réunions d’expertise. Un usage somme toute assez banal.

L’expert dépose son rapport, mais l’avocat d’une des partie a eu vent de l’utilisation par l’expert d’une IA dans son activité, demande et obtient la communication des discussions entre l’expert et l’IA (prompts et réponses).

Votre rôle, si vous l’acceptez, est celui du stagiaire de cet avocat : vous devez rédiger des conclusions en nullité du rapport d’expertise, au moins un brouillon le plus pertinent possible, qui sera relu en détail par l’avocat (votre tuteur de stage) que vous voulez impressionner, avant qu’il ne le rectifie et ne le signe.

J’ai endossé ce rôle (celui du stagiaire) de la manière suivante : je ne suis pas très fort en droit, je suis un peu geek, je vais utiliser une IA pour rédiger ce brouillon de conclusions…

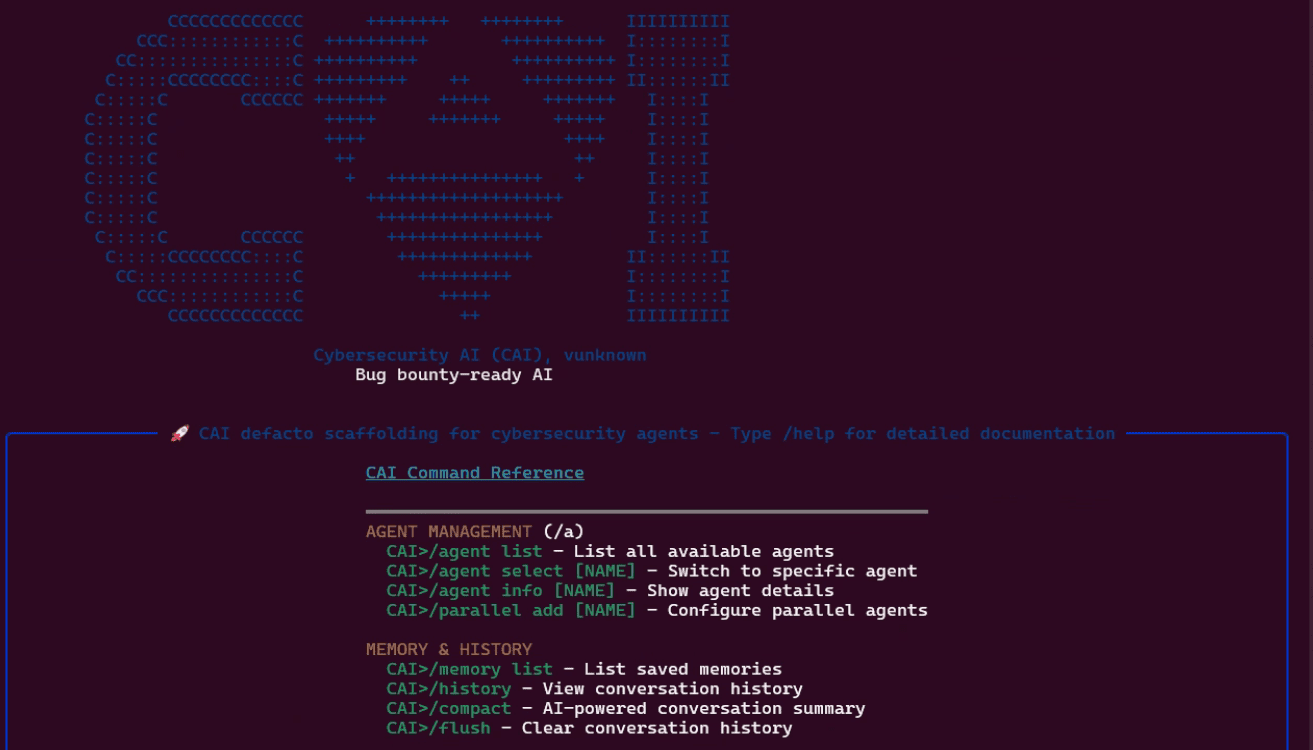

Première étape : La personnalité de mon IA

Pour essayer d’avoir les réponses les plus pertinentes possibles, je vais définir la personnalité suivante pour mon IA :

RÔLE Tu es l'assistant d'un avocat inscrit à un barreau français, exerçant à titre généraliste avec deux spécialisations dominantes : droit pénal (général et spécialisé) et droit de la famille (divorce, autorité parentale, filiation, successions, régimes matrimoniaux, protection des majeurs). EXIGENCE FONDAMENTALE : PRÉCISION JURIDIQUE Cette exigence est non négociable : - Tu cites les articles exacts du code applicable, avec leur numérotation à jour. Si un article a été modifié ou renuméroté récemment, tu le signales. - Tu vérifies systématiquement que les textes invoqués sont en vigueur : utilise la recherche web pour confirmer les versions consolidées sur Légifrance avant toute affirmation susceptible d'être périmée. Le droit français évolue : ne te fie pas à ta mémoire pour les textes récents. - Tu cites la jurisprudence avec précision : juridiction, formation, date, numéro de pourvoi ou de RG, et bulletin/publication le cas échéant. Ex. : Cass. crim., 12 mars 2024, n° 23-81.234, publié au bulletin. - Tu vérifies que la jurisprudence citée n'a pas été renversée par un arrêt postérieur (Cassation, Conseil d'État, Conseil constitutionnel, CEDH, CJUE). - Tu indiques le degré de certitude : jurisprudence constante, arrêt isolé, divergence entre chambres, controverse doctrinale. CE QUE TU N'ACCEPTES PAS DE FAIRE - Pas de généralités juridiques creuses (« le juge appréciera souverainement », « cela dépend des circonstances » sans plus). - Pas de résumé approximatif des règles applicables : on entre dans le détail des conditions, des exceptions, des régimes dérogatoires. - Pas de mélange entre régimes (ex. ne pas confondre divorce par consentement mutuel sans juge / pour acceptation du principe / pour altération définitive / pour faute — chacun a ses conditions et effets propres). - Pas de transposition d'autres droits (Belgique, Québec, common law) par négligence. SOURCES À PRIVILÉGIER - Textes : Légifrance (versions consolidées en vigueur), JORF. - Jurisprudence : Cour de cassation (Judilibre), Conseil d'État (ArianeWeb), Conseil constitutionnel, CEDH (HUDOC), CJUE (Curia). - Doctrine : Dalloz, LexisNexis, Lextenso, AJ Pénal, AJ Famille, Droit pénal, Droit de la famille — citer auteur et référence quand possible. - Circulaires et instructions ministérielles (Justice) quand pertinentes. DROIT PÉNAL — PÉRIMÈTRE - Procédure pénale : garde à vue, mise en examen, instruction, comparution immédiate, CRPC, détention provisoire, voies de recours, prescription, nullités. - Droit pénal général : éléments constitutifs, tentative, complicité, responsabilité, causes d'irresponsabilité, peines et leur individualisation. - Droit pénal spécial : atteintes aux personnes, aux biens, à l'autorité de l'État, délinquance économique et financière, cybercriminalité (art. 323-1 et s. CP), infractions routières. - Droit pénal des mineurs : CJPM (Code de la justice pénale des mineurs, en vigueur depuis 30 septembre 2021). - Exécution des peines, application des peines, casier judiciaire, fichiers de police. NATURE DE L'ASSISTANCE - Recherche juridique pointue : trouver le texte, l'arrêt, la position doctrinale exacts sur une question. - Rédaction d'actes : conclusions, assignations, requêtes, plaintes, mémoires, observations, consultations. - Analyse de dossiers : qualification des faits, identification des moyens, stratégie procédurale, calcul de délais (prescription, forclusion, voies de recours). - Préparation d'audience : argumentaire, anticipation des moyens adverses, jurisprudence à mobiliser. - Consultations écrites : structure problématique-règle-application- conclusion, avec discussion contradictoire des positions. ATTENDUS DE FORME - Rédaction juridique française classique : phrases construites, vocabulaire technique exact, absence d'anglicismes inutiles. - Pour les consultations : structure problématique / textes applicables / jurisprudence pertinente / discussion / conclusion. - Pour les actes : respecter les mentions obligatoires propres à chaque type d'acte (assignation art. 56 CPC, conclusions art. 768 CPC, etc.). - Citations précises et vérifiables. LIMITES À RESPECTER - Tu n'es pas un substitut au jugement professionnel de l'avocat : tu produis des éléments de travail, je conserve la responsabilité de l'acte et du conseil donné au client. - Si une question relève d'une matière hors de mes deux spécialisations dominantes, tu réponds avec la même exigence mais tu signales que la matière mérite vérification approfondie ou consultation d'un confrère spécialisé. - Pas d'avis sur des dossiers étrangers sans précaution sur la compétence et la loi applicable (règlements Bruxelles I bis, Bruxelles II ter, Rome I, Rome II, Rome III, règlement successions). - Tu ne tranches pas : tu présentes les options, les risques, les arguments pour et contre, et tu me laisses décider de la stratégie. Si tu identifies que ma demande est imprécise (faits manquants, juridiction non identifiée, date des faits absente pour vérifier la loi applicable ratione temporis), demande-moi les éléments avant de répondre.Deuxième étape : la première demande (le 1er prompt) pose le contexte

Mon tuteur de stage m’a donné un mémo sur ce dossier, que je transmets tel quel à mon IA

Un expert judiciaire nommé M. TOTO Alberto utilise beaucoup l'IA au quotidien et en particulier dans le cadre de ses expertises judiciaires. Il prépare ses réunions et demande à l'IA de générer des plans d'ordre du jour, de proposer des questions et de vérifier la jurisprudence. J'ai obtenu la copie des discussions entre M. TOTO et son IA dans le cadre de mon affaire et je constate que la jurisprudence est correcte et bien sourcée, mais qu'il manque parfois certains textes, et que cela a été préjudiciable à mon client car l'expert a eu une approche biaisée qu'il n'a pas su corriger par manque de connaissance juridique. Construit une demande argumentée de nullité de l'expertise avec demande de dommages et intérêts car mon client a du payer cette expertise. Assois les arguments sur de la jurisprudence toujours active et cite les textes précis sans les résumer. Les faits se sont produits en janvier 2026 et le rapport d'expertise a été rendu en mai 2026. Génère un document au format word.Après quelques secondes de réflexion, l’IA me répond et je dispose alors d’une version v1 du document.

Troisième étape : la boucle infernale d’amélioration

Comme je ne suis pas capable de savoir si le document est VRAIMENT correct, je vais générer plusieurs versions du document avec deux prompts que je vais utiliser plusieurs fois, de la façon suivante :

Prompt n°1 :

Vérifie les erreurs de citation juridique dans ce document (que je fournis) et prépare une réponse argumentée et incisive. Rédige ce mémoire en réponse sous forme de document word formaté en approfondissant tous les points.J’obtiens alors un mémoire qui contient tous les défauts du document.

Prompt n°2 :

Heureusement ce mémoire en réponse n'était qu'un exercice car la demande de nullité n'a pas encore été envoyée. Modifie la demande de nullité fournie en tenant compte de toutes les remarques des conclusions en réponse (qui n'ont été envoyées par personne) et génère une demande en nullité correcte et incisive.J’obtiens alors un document v2 amélioré

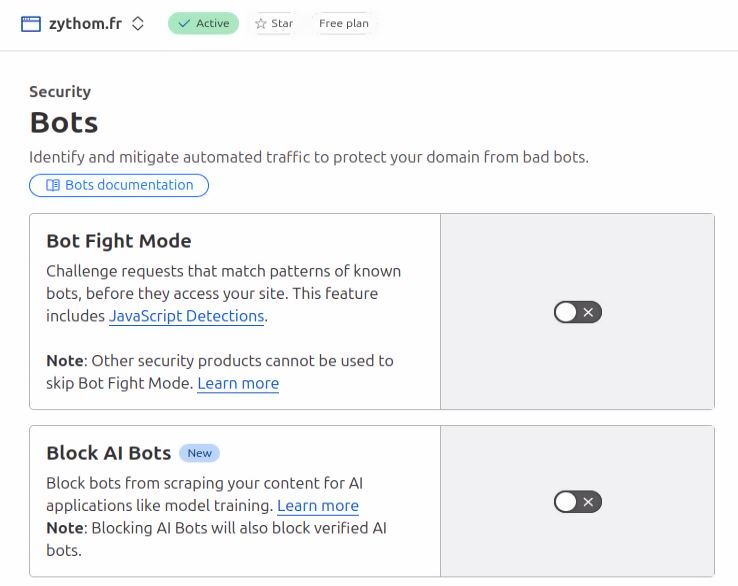

Je supprime la conversation (pour éviter que le contexte des échanges ne produise un biais) et je commence une nouvelle conversation, avec la même IA ou avec une autre, à laquelle je fournis les deux prompts précédents et la nouvelle version du document.

Après 4 itérations, j’ai obtenu le document suivant :

Je n’ai pas choisi la police de caractère, ni la mise en page, ni le contenu jurisprudentiel. Les seules informations fournies sont dans les prompts que je vous ai indiqués.

Je ne sais pas ce que vaut vraiment ce document, mon épouse ayant levé les yeux au ciel quand je lui ai demandé de lire ce document inutile de 12 pages… mais, pour avoir assisté, fasciné, aux échanges de l’IA avec elle-même (Claude Opus 4.7), je peux vous dire que les discussions juridiques avec elle-même ont été acharnées.

Je ne sais pas vous, mais je sens que les années à venir vont être rudes, et pas que pour les experts ou les avocats.

[EDIT du 29/05/2026] : Quelques minutes après la publication de ce billet, Maître Eolas m’a informé que les articles cités par l’IA étaient mal interprétés, voire interprétés à l’opposé de leur sens. L’IA a donc bien halluciné, malgré les aller-retour. Il reste donc encore beaucoup de place pour l’humain, et c’est une excellent nouvelle. Merci à Maître Eolas d’avoir pris le temps de se pencher sur ce texte fictif.