Pour tenter de répondre à cette question, je vais commencer par copier/coller le début d’un billet de Maître Eolas, intitulé « Pourquoi les avocats sont-ils si chers« :

« Tant ma propre expérience que des enquêtes réalisées par l’ordre montre qu’un des principaux obstacles qui font renoncer des clients potentiels à solliciter les services d’un avocat est la question du coût. Je crois me souvenir d’une enquête d’où il ressortait que 76% des personnes interrogées estimaient que les avocats étaient trop chers, surtout sur les petits litiges du quotidien.

Soyons clairs : dans ce dernier cas, c’est vrai.

Pour un litige de consommation sur une somme de 400 ou 500 euros, qui constitue en soi un préjudice appréciable et qui fait que l’acheteur mécontent n’a pas envie de baisser les bras, les honoraires risquent d’être supérieurs au montant en jeu.

Alors, sommes nous assoiffés d’argent, âpres au gain et méprisant pour les revenus modestes ?

Bien sûr que non.«

Pourquoi la suite de ce texte ne peut-il pas s’appliquer aux experts judiciaires ? Parce qu’un expert judiciaire n’est pas une profession libérale et que les honoraires versés par ses clients ne sont pas sa seule source de revenu. « Expert judiciaire » n’est d’ailleurs pas une profession, mais une activité complémentaire à une profession.

Pour autant, le Tribunal de Grande Instance de Chateauroux a écrit : « L’expert judiciaire est un collaborateur occasionnel du service public de la justice qui exerce une activité professionnelle principale située en dehors de la sphère judiciaire et qui est considéré par les services judiciaires comme prestataire de service assurant directement et personnellement ses obligations sociales et fiscales sans l’entremise du ministère de la Justice y compris dans son activité d’expert judiciaire » (Revue Experts n°69 de décembre 2005).

En 2007, j’avais écrit un billet consacré à la note de frais et honoraire

d’un expert judiciaire. Le billet commençait par cette phrase: « S’il y a

bien un sujet tabou, c’est la façon dont les experts rédigent leurs

notes de frais et honoraires ». J’y explique ensuite comment je rédige ma note de frais, comment et combien je facture les différents frais et débours. Le billet est toujours d’actualité, même si les tarifs que j’applique ont été depuis mis à jour.

Ce que je n’avais pas développé, et qui pourtant m’avait étonné dès le début de mon activité d’expert judiciaire, c’est que les tarifs des experts judiciaires peuvent être considérés comme libres: chaque expert fixe lui-même ses tarifs.

Mais quel est le montant d’une juste rémunération, et qui devrait la fixer ?

J’ai assisté sur Twitter à la grosse colère d’un avocat dont j’aime le franc parler, Maître @eBlacksheep, et qui m’a autorisé à la reproduire ici (attention, expert judiciaire sensible s’abstenir) :

———————————–

T01: Une réunion de 2 heures, une provision de 3000 €. Il redemande 1800 € de

provision dès son premier CR. Expert, un métier riche de fdp.

T02: Sinon, c’est quand qu’on encadre les tarifs des experts judiciaires ?

Parce que là on leur crée juste des soucis d’optimisation fiscale.

T03: De toutes façons, la partie qui conteste les provisions honteuses est cuite et se fera démonter par l’Expert, intéressé.

T04: Les Experts judiciaires ont donc un pouvoir absolu sur la facturation de

leurs prestations et en profitent largement. Système pourri.

T05: Alors bien sûr il y a des Experts honnêtes mais ils sont SI rares.

T06: Un Expert, c’est un braqueur qui a réussi.

T07: Quand au contrôle des magistrats chargés du « suivi » des expertises, il

est théorique, les contrôleurs ayant d’autres chats à caresser.

T08: L’Expert qui facture 4 heures de travail pour un CR très aéré et factuel. Pas de soucis.

T09: Ah sans oublier une provision pour la rédaction d’un pré-rapport (qui

sera le CR à peine modifié) de 6 vacations : 10 vacations pour ?

T10: Sans oublier que l’Expert facture son temps de… facturation : 1

vacation pour la rédaction de l’ordo de taxe (qui est un acte du juge).

T11: Après 10 vacations pour un CR et un pré-rapport, l’Expert provisionne 8

heures pour le rapport. Ces trois actes ne sont qu’un ou presque.

T12: Nous avons donc 18 heures de travail facturées pour un rapport sur DEUX désordres simples qui fera 15 pages aérées hors annexes.

T13: L’expert judiciaire est donc un Expert en facturation avant tout.

T14: Confrères, faisons comme nos amis Experts Judiciaires, facturons le temps passé à facturer !

———————————–

La charge est rude, mais ce n’est pas la première fois que j’entends cette chanson. Le comportement décrit ici est assez loin de l’idée que je me fais de l’expert judiciaire.

Si une personne est laissé libre d’évaluer la valeur qu’elle pense valoir, la surévaluation n’est jamais très loin. Le problème existe réellement, comme souligné par Maître @eBlacksheep : si le contrôle de l’expertise par le magistrat qui en a la charge n’est pas correctement effectué, la tentation est grande pour certains experts d’une inflation des honoraires. Vous connaissez sans doute l’histoire drôle qui coure sur nous, les français en général:

Comment devenir riche ???

Acheter un français au prix qu’il vaut et le revendre au prix qu’il croit valoir !

Cela vaut malheureusement pour certains experts.

Depuis que les magistrats peuvent choisir des techniciens en dehors des listes établies auprès des Cours d’Appel (moyennant justification), une certaine « concurrence » aurait du voir le jour. Hélas, le manque de moyens de l’institution judiciaire semble faire fuir les « prestataires de service » et ne permet pas de voir organisé un réel contrôle des coûts des expertises, comme proposés dans le rapport Bussière/Autin:

– Préconisation n°4: « Diffuser au niveau de chaque cour d’appel au profit

exclusif des magistrats des éléments d’information sur les coûts et

délais moyens des expertises réalisées par les différents experts

inscrits sur la liste. »

– Préconisation n°5: « Faire établir par l’expert dès la mise en œuvre de

sa mission un calendrier des opérations d’expertise et un relevé du

montant des frais et honoraires au fur et à mesure de leur engagement. »

– Préconisation n°7: « Développer localement les chartes entre les

compagnies, les juridictions et les avocats afin de promouvoir les

bonnes pratiques permettant une réduction des frais en cours d’expertise

(cf. chartes de la Cour d’Appel de Paris, de Versailles…). »

Beaucoup d’experts attendent des années (!) le paiement de leurs travaux et des frais qu’ils ont avancés dans la réalisation de leurs expertises. Le rapport Bussière/Autin préconisait pourtant:

– Préconisation n°8: « Modifier l’article 280 du code de procédure civile

pour rendre obligatoire la demande par l’expert de consignation

complémentaire si la provision initiale s’avère manifestement

insuffisante. »

– Préconisation n°11: » Clarifier et simplifier les circuits de paiement

en vue d’abréger les délais de règlement notamment dans le cadre de

l’application du logiciel CHORUS. »

– Préconisation n°12: « Mettre financièrement les juridictions en capacité

de régler sur toute l’année les mémoires des experts dans des délais

raisonnables. »

– Préconisation n°13: « Modifier l’article R.115 du code de procédure pénale afin de permettre le versement d’acomptes provisionnels allant jusqu’à 50% du montant des frais et honoraires prévus. »

Toutes ces préconisations étant restées lettre morte, certains experts prennent peut-être les devants en « surévaluant » les premières étapes de leur expertise, afin d’arriver à obtenir la juste rémunération de leur travail. Mais alors la tentation est grande de surévaluer jusqu’au bout, de facture tout le temps passé, y compris l’autoformation, ou le temps de facturation. Le magistrat en charge de l’expertise devra alors donner raison à la partie qui aura demandé des comptes à l’expert indélicat. Mais alors la tentation sera grande également pour la partie ayant perdu son procès d’accuser l’expert et de le mettre en cause. Même s’il a fait correctement son travail et demandé une juste rémunération…

Rassurez-vous , cela arrive tous les ans.

Pour conclure, et essayer de répondre finalement à la question soulevée en titre de ce billet, pourquoi les experts judiciaires sont-ils si chers, je reprendrai cette blague que l’on raconte sur les ingénieurs :

C’est

l’histoire d’un ingénieur qui a un don exceptionnel pour réparer tout

ce qui est mécanique. Après toute une carrière de bons et loyaux

services, il part à la retraite, heureux.

Un jour, son ancienne

entreprise le recontacte pour un problème apparemment insoluble sur

l’une de leur machines à plusieurs millions d’euros. Ils ont tout essayé

pour la refaire fonctionner et malgré tous leurs efforts, rien n’a

marché. En désespoir de cause, ils l’appellent, lui qui tant de fois par

le passé a réussi à résoudre ce genre de problème.

A contre

cœur, l’ingénieur à la retraite accepte de se pencher sur le problème.

Il passe une journée entière à étudier et analyser l’énorme machine. A

la fin de la journée, avec une craie, il marque d’une petite croix un

petit composant de la machine et dit « Votre problème est là… »

L’entreprise remplace alors le composant en question, et la machine se remet à marcher à merveille.

Quelques

jours plus tard, l’entreprise reçoit une facture de 10 000 euros de

l’ingénieur. La jugeant un peu élevée, elle demande une facture

détaillée, et l’ingénieur répond alors brièvement :

– Une croix à la

craie : 1 €

– Pour savoir où la mettre : 9 999 €.

La société paya la facture et l’ingénieur repartit dans sa retraite heureuse.

C’est une histoire drôle, à condition que l’ingénieur ait été réellement bon ET que l’entreprise ait effectivement payé la facture. Dans tous les autres cas: ingénieur voulant faire illusion ou entreprise refusant de payer la facture, c’est une histoire triste.

Cela vaut pour les experts judiciaires.

———————————————-

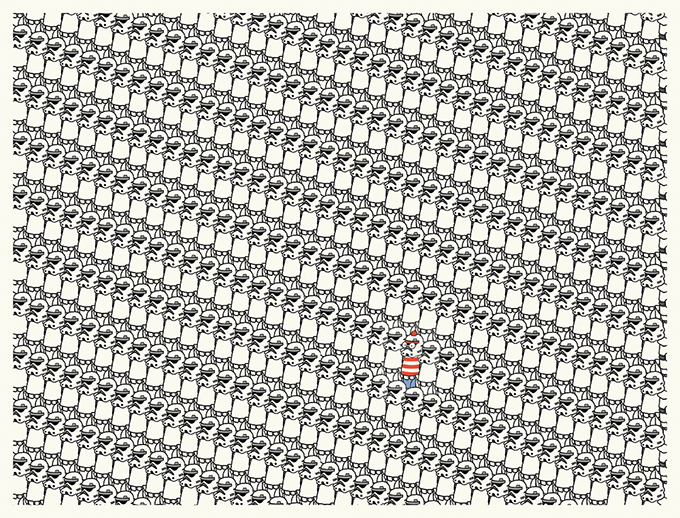

Source image yodablog.net