Il m’arrive d’être contacté par email par un internaute qui m’interpelle sur un point et, parfois, une conversation épistolaire s’amorce, donnant lieu à des échanges intéressants. Ce fut le cas avec Hoper, et cela donne ce billet à quatre mains, publié simultanément sur nos blogs respectifs.

——————————————————–

Hoper:

Bonjour Zythom,

Je vais commencer par me présenter à minima. Informaticien, un peu blogueur,

et un peu « énervé » quand il s’agit de défendre nos libertés, j’ai

découvert votre blog en 2011. Je vous lis encore à l’occasion, et

j’aurai quelques questions sur votre activité.

Par exemple la personne qui avait « défacé » votre blog vous reprochait de

ne pas être suffisamment du coté de la « justice ». Vous êtes vous déjà

demandé si, au contraire, vous ne le seriez pas déjà un peu trop ? Je

m’explique.

Nous vivons une époque merveilleuse ou tous les citoyens sont

surveillés en permanence (prism, affaires des journalistes sur écoute,

etc.) et ou les lanceurs d’alertes concernant la surveillance excessive (et illégale)

mise en place par nos gouvernements « démocratiques » sont traqués comme

des terroristes.

Pendant ce temps Vous fouillez dans la vie privée des gens. A la requête

d’un juge certes, mais tout de même. Tout le monde est manipulable… Ça ne vous met pas mal à l’aise ?

Zythom:

Bonjour Hoper,

Je vais me présenter rapidement pour les lecteurs de votre blog: je suis ingénieur en informatique, je travaille comme directeur informatique et technique dans une grande école d’ingénieurs où je sévissais auparavant comme enseignant-chercheur, et j’exerce en parallèle l’activité d’expert judiciaire en informatique. Je raconte ma vie sur mon blog perso: « Zythom – blog d’un informaticien expert judiciaire. Je vais essayer de répondre correctement à vos questions…

Lorsqu’un crime est commis, et qu’un ordinateur est trouvé sur place, il me semble normal de saisir l’ordinateur et de l’examiner. Pour l’expert judiciaire qui sera affecté à cette tache, « examiner » signifie répondre à un ensemble de questions posées par un magistrat instructeur. Souvent, surtout quand il s’agit de chercher des preuves photographiques, cela nécessite de plonger dans la vie privée des utilisateurs de cet ordinateur.

En modifiant les éléments d’identification des affaires dans lesquelles j’interviens, en « romançant » pour reprendre le mot du procureur dans l’Affaire Zythom, je parle souvent sur mon blog de mes interventions dans la vie privée des gens. Par exemple, dans les billets « Une vie privée« , « Je cherche la vérité« , « Emilie 4 ans » ou « Ad nauseam« . Je concluais d’ailleurs ce dernier billet ainsi:

Quand j’ai un doute, ou que je me sens mal à l’aise, je ne dois pas me

contenter de dire: je mets en annexe, les autres feront le tri. Il faut

décider ce qui relève de la mission. Il faut décider ce qui relève de la

dénonciation de crime.

Le reste, c’est la vie privée.

Et parfois, c’est dur de faire les choix, quand on sait qu’on peut briser une vie.

Mais briser la vie de qui? Celle de l’utilisateur du disque dur? Celle de sa prochaine victime s’il y en a une? La mienne?

Ce qui montre que j’ai parfaitement conscience des risques que j’affronte.

Mais j’assume pleinement cette responsabilité. J’ai choisi de prêter le serment suivant: « Je jure d’apporter mon concours à la Justice, d’accomplir ma mission, de faire mon rapport, et de donner mon avis en mon honneur et en ma conscience. » et j’entends bien y rester fidèle.

Puis-je être l’objet d’une tentative de manipulation ?

Ma réponse est simple: oui, tout le temps.

Je vais développer un peu.

Nous vivons dans une société où chacun est libre de déposer une plainte et de demander l’action de la justice. Certains abusent de cette possibilité pour, par exemple, déstabiliser un concurrent, chercher à obtenir des informations commerciales confidentielles, etc. L’expert judiciaire peut se retrouver au milieu de conflits violents, par exemple entre deux entreprises qui veulent se détruire mutuellement. Chaque partie cherche à obtenir de l’expert un rapport favorable à sa cause.

L’expert judiciaire doit résister à des tentatives d’intimidation, voire même à des attaques physiques. Je décris dans ce billet une agression dans un dossier qui a entraîné la ruine de l’expert judiciaire !

Vous le voyez, l’expert judiciaire n’a pas tous les pouvoirs. Son action est encadrée par la loi, et son rôle consiste à donner un avis sous la forme d’un rapport. Et le magistrat n’est pas tenu de suivre cet avis. Les avocats peuvent également « attaquer » le rapport de l’expert, avant son dépôt (par la rédaction de dires), ou après son dépôt en demandant une contre-expertise. Je pratique d’ailleurs beaucoup ce genre d’activité en lien avec des avocats, ou des associations, pour les aider à rédiger des dires. J’en parle dans ce billet intitulé « Contre expertise« . Je vous invite à le (re)lire et j’en reporte ici la conclusion:

Enfin, chaque citoyen peut se voir accusé injustement d’un fait dont il

est innocent. Beaucoup croient que la découverte de la vérité s’effectue

« automatiquement » et « gratuitement » à travers des enquêtes sérieuses

menées avec tous les moyens (humains et financiers) d’une justice

moderne.

Ils se trompent lourdement.

Sur le chiffrage des données, j’ai toujours encouragé mon prochain à l’utiliser pour protéger sa vie privée, soit avec des VPN (« Vie privée, vie publique« , « Fournisseurs de VPN« , ou « SSTIC OpenVPN Synology Freebox et iPhone« ), soit avec des containers TrueCrypt.

Hoper:

« Lorsqu’un crime est commis, et qu’un ordinateur est trouvé sur place, il me semble normal de saisir l’ordinateur et de l’examiner.«

Pour moi les choses sont loin d’être aussi simples.

Je m’interroge justement sur ce sujet. Pardonnez je vous prie ma totale méconnaissance du droit (je serai bien en peine d’expliquer la différence entre un crime et un délit par exemple, tout en sachant qu’elle est fondamentale légalement parlant).

Je m’interroge donc, sur ce qui peut autoriser un juge à demander l’analyse d’un équipement informatique. Quels sont les actes suffisamment graves pour justifier une telle intrusion dans la vie privée ? Sachant que, sauf erreur de ma part, Lopsi 2 autorise une intrusion à distance dans des cas aussi bénins que l’assistance aux sans papier, je me dis que, quelle que soit la faute commise, un juge pourrait décider de saisir mon matériel informatique.

Est-ce le cas ?

Zythom:

Je ne suis pas juriste, je ne peux pas prétendre connaître la bonne réponse à cette question, mais l’action des magistrats est encadrée par la loi. Ils ne peuvent pas faire ce qu’ils veulent et, de plus, les décisions qu’ils prennent peuvent être contestées, avec l’aide d’un avocat qui vous assistera dans la défendre de vos intérêts.

Pour une réponse plus pertinente, il faudrait poser la question à un magistrat, ou au moins à un juriste.

Hoper:

Autre question, même si cela tourne un peu autour du même sujet.

Êtes vous d’accord avec toutes les lois françaises ?

Si vos conclusions d’expert conduisaient un jour à inculper une personne

pour quelque chose que vous ne condamneriez pas vous personnellement…

(ou alors une beaucoup plus lourdement que vous ne l’auriez fait)

Cela ne vous poserai pas un problème ?

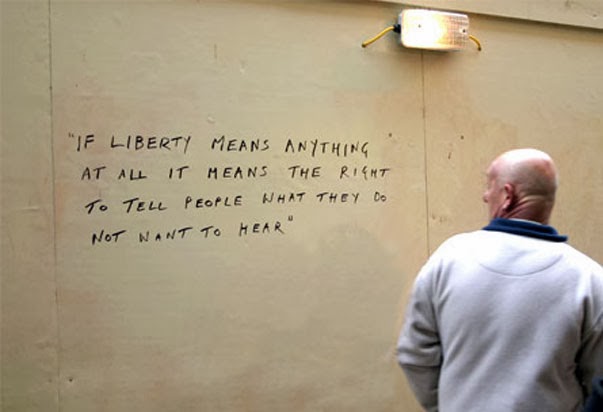

En résumé, je trouve qu’humainement et moralement parlant, vous prenez beaucoup de risques pour une justice qui semble (vue de loin hein) de moins en moins « juste ». Vous ne le faite pas pour l’argent. Pas non plus pour vos pairs qui vous attaquent en justice, tentant de limiter de façon totalement inadmissible votre liberté d’expression.

Alors… pourquoi ?

Zythom:

Il m’arrive d’avoir dans un dossier une faiblesse humaine: ma sensibilité, mon « opinion », mes préjugés s’imposent à moi et brouillent mon avis (je rappelle que je ne « juge » pas une personne, je donne un avis technique en réponse à des questions qui me sont posées).

Heureusement, la méthode scientifique est là pour m’aider à garder la tête froide et à me défaire de ce type de réflexes primaires.

Un expert judiciaire est là pour donner un avis scientifique sur un point technique. Son opinion politique, ses préjugés sur le comportement de telle ou telle partie à la cause n’importent pas. Il en va de même pour les magistrats.

Et de même que la science peut se tromper, l’expert judiciaire peut également se tromper. J’ai alors à faire face à ma conscience. D’où la référence à ce concept dans le serment de l’expert judiciaire: « donner mon avis en mon honneur et en ma conscience. »

Je ne suis pas d’accord avec toutes les lois françaises. J’ai en détestation le concept même de copyright et j’ai un avis très critique sur la HADOPI (soit ironique comme dans ces deux billets ici et là, soit plus technique comme dans ce billet).

Alors pourquoi est-ce que je souhaite mettre mes compétences techniques à la disposition de la justice ?

Je pense qu’il faut d’abord préciser un point: il y a d’un côté les lois, votées par les hommes et femmes politiques que les citoyens ont élus, et d’un autre les magistrats qui constituent l’un des éléments clefs de l’institution judiciaire. Je me méfie comme de la peste du mot « justice » qui a plusieurs sens, et je vous invite à lire sur ce point l’excellent article de Wikipédia, dont voici un extrait:

« La justice est un idéal souvent jugé fondamental pour la vie sociale et la civilisation.

En tant qu’institution, sans lien nécessaire avec la notion, elle est

jugée fondamentale pour faire respecter les lois de l’autorité en place,

légitime ou pas. La justice est censée punir quiconque ne respectant

pas une loi au sein de sa société avec une sanction ayant pour but de

lui apprendre la loi et parfois de contribuer à la réparation des torts

faits à autrui, au patrimoine privé ou commun ou à l’environnement. »

Si une mission me pose un problème de conscience, j’ai la possibilité de la refuser. Pour l’instant, ce n’est jamais arrivé.

Je ne travaille effectivement pas pour la justice (en tant

qu’institution) pour l’argent, ni pour mes pairs. Je travaille pour

l’institution judiciaire parce que cela me rapproche de l’univers de ma femme qui est

avocate.

Et cela me paraît une excellente raison 😉

Hoper:

Dans plusieurs billets, vous semblez avoir des doutes sur vos activités. Je ne parle pas seulement de la gêne que vous décrivez lors des perquisitions, mais de l’activité en général.

Je cite :

« Après tant de coups, après tant de désillusions, je me suis rendu compte que les seuls dossiers qui pouvaient avoir mérité d’avoir eu envie de devenir expert judiciaire étaient les énigmes posées par les scellés que l’on me confie dans les instructions. Et comme la plupart du temps, il s’agissait de recherche d’images ou de films pédopornographiques, je me dis que je suis un con. »

C’est tout de même assez fort comme paragraphe…

Pouvez vous développer ? Car ici, en substance, on comprend « Tout ce que j’ai fait n’a pas servi à grand chose d’autre que de me fournir des défis techniques à relever.

Avouez qu’il y a alors de quoi se poser des questions.

Zythom:

C’est un peu la raison d’être de mon blog: l’écriture me permet de travailler sur mes frustrations, sur mes angoisses et sur mes faiblesses. Et parfois, cela donne une phrase un peu désabusée.

Travailler pour l’institution judiciaire, c’est mettre ses compétences au service de la justice. Mais c’est aussi découvrir un univers très contraint, très attaqué et très peu soutenu, avec des moyens financiers d’un autre âge. C’est dur de voir que l’idéal que l’on peut avoir sur la Justice n’est pas soutenu par les élus, ni par le justiciable.

Enfin, il m’a fallu aussi un certain temps pour digérer le fait que, non, l’expert judiciaire n’est pas accueilli à bras ouvert par une institution reconnaissante de son implication citoyenne, non, tous les experts judiciaires ne sont pas compétents, non, l’amour de la technique n’est pas suffisant pour être un bon expert judiciaire, etc.

Quand j’ai commencé l’activité d’expert judiciaire, je voulais aider la justice à découvrir la vérité. Maintenant, je suis plus intéressé par les défis techniques, tout en sachant que cela aide à découvrir la vérité. C’est gagnant/gagnant. Mais parfois, quand le dossier est difficile à digérer, en particulier en matière pédopornographique, j’ai plus de mal.

L’écriture sur le blog m’aide beaucoup, et bien entendu le soutien de mes proches.

Hoper:

Vous indiquez que vous avez la possibilité de refuser une mission qui vous semblerait vraiment contraire à vos principes.

C’est une très bonne chose en théorie. Mais avez-vous réellement tous

les éléments pour faire un choix éclairé dans la pratique ?

D’après les exemples que vous donnez, on à plutôt l’impression que vous

n’avez qu’une connaissance très limité du contexte de la mission

proposée, peu ou pas d’éléments techniques, et que l’on vous demande

généralement de donner une réponse « la toute de suite maintenant ».

Ne pensez vous pas, dans ces conditions, qu’il serait possible de

regretter un jour d’avoir accepté une mission ? Pas parce qu’elle vous

prendrait plus de temps que prévu, ni parce qu’elle nécessiterai des

compétences spécifiques, mais bien parce qu’elle vous poserai un

problème éthique ?

Zythom:

Vous avez la possibilité de refuser une mission dès votre désignation par un magistrat. Personne ne peut vous obliger à accepter une mission, sauf cas exceptionnel que je n’ai jamais connu.

Une fois votre mission accepté, si des événements qui vous étaient inconnus posent un problème éthique, il est toujours possible de se déporter, en expliquant les raisons aux parties et au magistrat. Le plus tôt est le mieux, surtout si des frais importants doivent être engagés. Le cas s’est présenté plusieurs fois pour moi quand je me suis rendu compte que j’avais été en relation client/fournisseur avec un participant à la première réunion d’expertise, et que ce fait pouvait mettre en cause mon impartialité.

Hoper:

Concernant le chiffrement, vous encouragez donc son utilisation afin que chacun puisse protéger sa vie privée. Vous le faite en sachant qu’un chiffrement correctement implémenté vous empêcherai de remplir une mission qui vous aurait été confiée.

N’y aurait-il pas, dans cette attitude, une sorte de contradiction ?

Zythom:

Il n’y a pas de contradiction à être pour la défense de la vie privée, et être amené à devoir entrer dans la vie privée des gens.

Imaginez un policier qui encourage à s’équiper de portes blindées pour empêcher les cambriolages, alors qu’il doit lui-même forcer des portes dans le cadre d’enquêtes criminelles (par exemple).

Hoper:

Quand je m’interroge sur le respect de la vie privée, vous me répondez :

L’expert doit se limiter à la mission qui lui a été confié. Tout ce qui

n’entre pas dans le cadre de cette mission doit être écarté.

C’est très bien mais que faire si, a contrario, la mission donnée est trop limitée ?

Exemple : « Trouver toutes les images pédopornographiques présentes sur

cette machine »… En oubliant de vous demander d’en chercher la

provenance ! (téléchargement effectué par l’utilisateur ou « piratage »

etc.)

Si les questions qui vont ont étés posées ne sont pas assez nombreuses, il y a le risque d’aboutir à un mauvais jugement non ?

Zythom:

Oui. C’est pour cela qu’il arrive souvent que le magistrat, ou l’enquêteur, me contacte pour discuter avec moi des missions, avant leur rédaction définitive.

Si ce n’est pas le cas, et si les missions sont imprécises, il est toujours possible de contacter le magistrat après coup pour se faire préciser un point obscur. Il est malheureusement difficile d’arriver à joindre un magistrat, et quand on y arrive, il vaut mieux aussi que ce soit pour une bonne raison (il n’est pas là pour vous expliquer un point de procédure).

Mais si l’affaire n’est pas claire, que les parties sont de mauvaises fois, que l’expert n’est pas très bon, que les missions sont imprécises et que le magistrat s’appuie un peu trop sur son rapport pour prendre sa décision, alors oui, cela peut aboutir à de mauvais jugements. C’est je crois, l’origine du proverbe: « Un mauvais arrangement vaut mieux qu’un bon procès« .

Heureusement, c’est rare, car les experts sont de mieux en mieux formés aux procédures juridiques, et les avocats, enquêteurs et magistrats de plus en plus compétents en matière informatique.

Hoper:

Concernant les erreurs, manipulations etc, vous me rappelez très justement que l’on peut demander (qui paye !?) une contre expertise. Bien. Mais ce nouvel expert devra t-il répondre exactement aux même questions, ou sa mission peut elle être élargie (cf exemple ci dessus) ?

Zythom:

Quand vous n’êtes pas content d’une expertise, il vous est possible d’en demander une autre au magistrat. C’est la contre-expertise. Si la demande n’est pas solidement argumentée, le magistrat va la refuser pour éviter les dépenses inutiles, car en général toutes ces expertises sont payées par l’une des parties qui fait l’avance (elle sera remboursée si elle « gagne » le procès, par la partie perdante, je simplifie). Si la demande est acceptée, la mission peut être élargie, si le magistrat le décide ainsi.

Sinon, vous pouvez toujours demander une expertise privée, à vos frais, pour venir critiquer scientifiquement le rapport de l’expert judiciaire. Je me suis d’ailleurs fait une spécialité en la matière, puisque je traite aujourd’hui plus d’expertises de ce type que d’expertise judiciaire. Mais tout cela à un coût, que l’État ne prend pas en charge.

Hoper:

A propos des experts maintenant. Vous expliquez vous même ne pas réellement savoir comment ils sont choisis, comment leur compétences sont validées etc. Soyons optimistes, et partons du principe qu’une très grande majorité d’expert sont effectivement très compétents dans leur domaine d’expertise. Il reste forcément des cas isolés, des personnes qui n’auraient pas eu être inscrite sur les listes.

J’imagine qu’après plusieurs échecs (conclusions remises en cause par des contre expertises justement), la question de leur « suppression » doit se poser ? Ca arrive souvent ? Sait on pourquoi une personne n’est plus sur la liste ?

Zythom:

Auparavant, le seul moyen de faire sortir un mauvais expert des listes était une procédure de radiation, procédure plutôt infamante.

Aujourd’hui, puisqu’il faut demander tous les cinq ans sa réinscription sur la liste, beaucoup d’experts disparaissent des listes, soit parce qu’ils ne redemandent pas leur inscription, soit parce que leur demande de réinscription est refusée. C’est plus discret et moins infamant. Mais la procédure de radiation existe toujours.

Hoper:

Que se passe il si un expert judiciaire tombe sur une difficulté technique qu’il n’arrive pas à résoudre seul. A t-il le droit de « faire appel à un ami » ? Je suppose que le secret de

l’instruction l’en empêche ? Même si il s’agit de demander l’aide d’un

autre expert judiciaire ?

Zythom:

L’expert termine toujours son rapport par une phrase affirmant qu’il a rempli seul et en personne sa mission. Donc il n’a pas le droit de faire intervenir de son proche chef une autre personne dans la procédure.

Mais il lui est possible de se documenter auprès de tierces personnes, sans livrer le détail du dossier. Il n’est pas interdit de poser une question purement technique sur une liste de diffusion, ou sur Twitter. Cela m’arrive souvent. On ne peut pas tout savoir, mais on doit savoir qu’on ne sait pas tout 😉

Si par contre, je dois faire intervenir une société dans l’analyse d’un disque dur parce que celui-ci ne fonctionne plus, je dois demander auparavant l’autorisation du magistrat qui m’a désigné. Le rôle de l’expert judiciaire est bien encadré.

Hoper:

Le fonctionnement de la justice en France est quelque chose de très mal

connu par l’écrasante majorité de la population (moi le premier).

Inconnue et répressive, il est logique que l’administration judiciaire

fasse « peur ». D’où l’importance des blogs (le votre, celui de Maitre

Eolas et de beaucoup d’autres). Merci beaucoup pour le temps passé à

nous éclairer sur ces sujets.

Zythom:

Merci Hoper pour cet échange qui aborde des questions intéressantes qui me sont souvent posées lors des différentes rencontres que j’ai pu avoir IRL avec des internautes, mais que je n’avais jamais abordées ici. Et merci aussi pour le temps passé.