Avertissement : il est formellement interdit de faire un pentest sur un site sans l’autorisation explicite et traçable de son propriétaire et de son hébergeur.

Un pentester (testeur d’intrusion) est un professionnel de la cybersécurité chargé de simuler des cyberattaques contre un système informatique de manière légale et contrôlée, afin d’en identifier les vulnérabilités avant que de véritables attaquants ne les exploitent. Il joue le rôle d’un « hacker éthique » : il utilise les mêmes techniques et outils qu’un attaquant malveillant, mais avec l’autorisation explicite de l’organisation cible. Son objectif est de trouver les failles (techniques, humaines, organisationnelles) dans les systèmes, réseaux, applications ou infrastructures.

Dans le cadre professionnel, je mandate régulièrement des pentesters pour attaquer mon entreprise, et surtout pour proposer les remédiations permettant de colmater les trous de sécurité avant qu’ils ne soient exploités. Je ne suis pas pentester, car je n’en ai pas les connaissances. Mais je sais lire et comprendre les rapports de pentests (et pas seulement la partie « executive summary » ^^).

Mais un pentest, cela coûte cher, et mon budget est limité. Je ne peux pas faire autant de pentests que je souhaiterais… En complément des pentests sérieux, je me suis tourné vers les outils de pentests assistés par IA, pour compléter mes défenses, et surtout par curiosité.

Ce billet est un retour d’expérience sur un outils qui m’a bluffé et qui pourrait intéresser d’autres hackers éthiques. Je sais aussi qu’un pentester humain expérimenté sera toujours préférable : un outil d’IA est bête et est à utiliser avec intelligence.

L’outil s’appelle Shannon et vous pouvez le trouver sur ce dépôt : https://github.com/KeygraphHQ/shannon

L’outil peut être utilisé avec un abonnement Anthropic Claude. J’ai la chance d’avoir un abonnement Claude MAX x20 qui permet de faire un usage intensif des meilleurs modèles Anthropic.

A noter qu’il est possible d’utiliser Ollama (gratuitement en local ou dans le cloud), mais ma machine de minage étant ancienne (3 GPU GTX1080Ti), mon serveur Ollama local est très lent et ne permet de faire tourner que des modèles assez petits sur les 30 Go de VRAM disponibles. Si un lecteur veut me sponsoriser avec des RTX5090, je suis preneur ^^.

Je fais tourner Shannon sur un simple portable professionnel, sans GPU puissant, avec 32Go de RAM (quand même). Ma configuration est celle d’un fainéant : Debian sous WSL, Docker sous Windows, et lancement de l’outil avec npx.

Vous créez un répertoire PENTESTS dans lequel vous exécutez la commande :

git init .

Vous choisissez votre URL CIBLE.

Vous tapez la commande :

npx @keygraph/shannon start -u CIBLE -r /path/to/PENTESTS

Et vous regardez les agents travailler sur

http://localhost:8233/namespaces/default/workflows/

tout en regardant vos crédits diminuer sur claude.ai ou ollama.com ^^…

Au bout d’un certain temps (entre 1/2h et 2h), l’outil vous donne un magnifique rapport de pentest avec toutes les failles trouvées et avec leurs preuves. Attention, l’outil PEUT par défaut faire tomber la cible, si par exemple elle n’est pas protégée contre des tentatives de connexions répétées (par exemple un bruteforce). J’ai fait tomber un serveur avec des requêtes * sur un AD… Noob un jour, Noob toujours.

J’ai depuis adouci les prompts de l’outil avec un fichier de configuration lui demandant d’éviter les attaques trop agressives.

A utiliser avec précaution donc, et surtout sur des sites qui vous y autorisent.

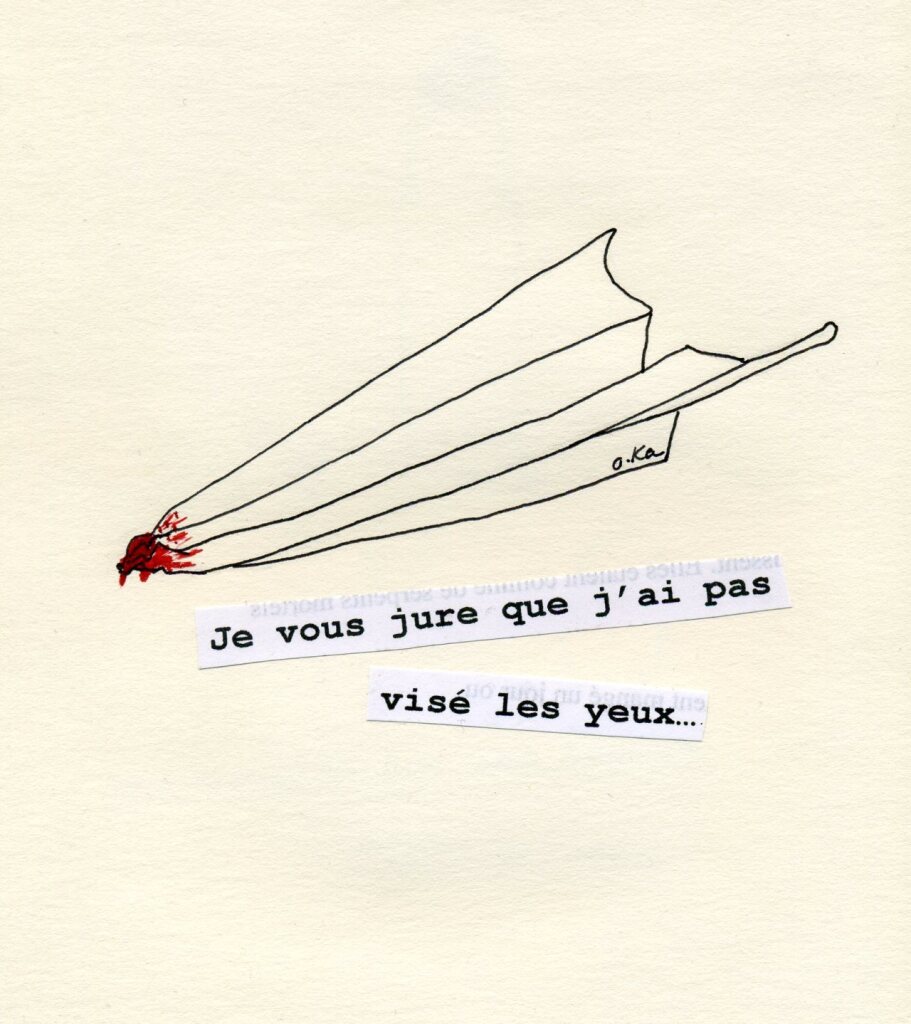

avec l’aimable autorisation de l’auteur Olivier Ka